Faux mails copyright YouTube – L’arnaque qui cible les créateurs

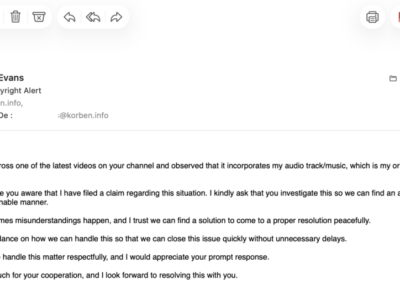

Attention les amis, si vous avez une chaîne YouTube, vous allez probablement recevoir ce mail d’un certain “Edward Evans” ou autre qui vous explique très poliment que vous avez utilisé sa musique dans une vidéo, qu’il a déposé une plainte, et qu’il serait ravi de résoudre ça “peacefully”.

Surtout ne répondez pas !

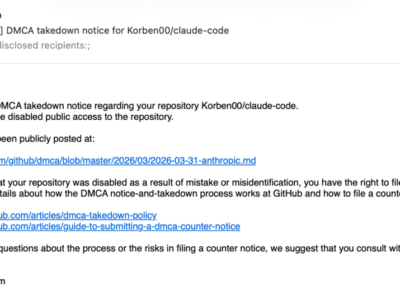

J’en ai reçu un hier sur ma boite mail… Un message courtois où le type explique qu’il y a eu une petite incompréhension et qu’on va arranger ça entre gens biens. Sauf que ce mail, c’est en fait le premier étage d’une arnaque bien ficelée qui a pour but final de dérober votre compte Google et de détourner votre chaîne.