Claude trouve des failles dans du code Apple II vieux de 40 ans

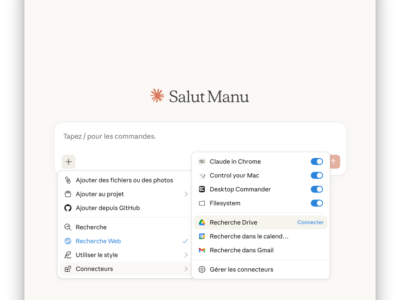

Mark Russinovich, CTO de Microsoft Azure, a donné à Claude Opus 4.6 un programme qu’il avait écrit en assembleur 6502 pour Apple II en mai 1986. L’IA d’Anthropic y a trouvé des vulnérabilités. Une découverte possible grâce à Claude Code Security, un outil qui a déjà débusqué plus de 500 failles dans des projets open source.

Du code Apple II passé au crible

Le programme en question s’appelle Enhancer. C’est un utilitaire écrit en langage machine 6502 qui ajoutait à l’Applesoft BASIC la possibilité d’utiliser des variables ou des expressions comme destination pour les commandes GOTO, GOSUB et RESTORE.