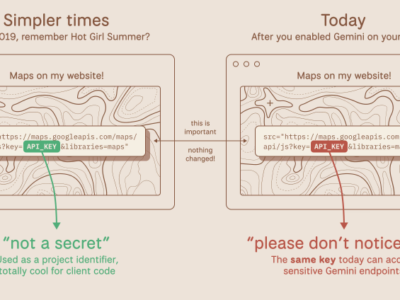

Les clés API Google que vous collez dans votre JavaScript pour afficher une carte Maps… hé bien elles ne sont plus si inoffensives. Car depuis que Gemini est entré dans la danse, ces mêmes clés donnent maintenant accès à vos fichiers privés et surtout à votre facture IA.

Et personne ne nous a prévenu…

En gros, Google utilise un format de clé unique, les fameuses AIza..., aussi bien pour Maps et Firebase (public, collé dans le HTML, tout le monde s’en fout) que pour

Gemini

(privé, accès aux fichiers, facturation). Le problème c’est que quand vous activez l’API Gemini sur un projet Google Cloud, TOUTES les clés existantes de ce projet héritent automatiquement de l’accès Gemini. Sans warning, sans notification, sans rien… Ouin !