RSL 1.0 – L’heure pour les IA, de passer à la caisse, a sonné

On vit une époque formidable (non), car d’un côté,

5,6 millions de sites web bloquent maintenant le GPTBot d’OpenAI

,

5,8 millions bloquent ClaudeBot

alors que de l’autre côté, ce sont

13,26% des bots IA qui se contrefoutent royalement des robots.txt

. Les webmasters sont tous en PLS, et plantent des pancartes “Propriété privée – IA interdit” partout… Mais je vous le donne en mille Émile, ça ne sert strictement à rien !

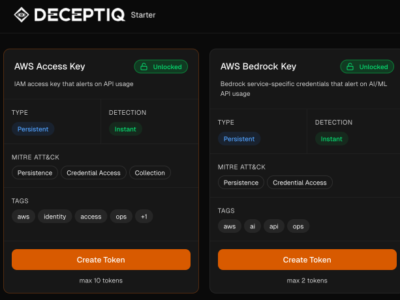

Il y a quand même des gens très intelligents qui se penchent sur le sujet et hier, c’est un nouveau standard qui vient de sortir pour dire stop à cette comédie ! Cela s’appelle

Really Simple Licensing (RSL) 1.0

et ça propose quelque chose de radical : Arrêter de bloquer, et commencer à facturer ! Miam !