🚀 Comment j’ai RÉVOLUTIONNÉ ma privacy LinkedIn en 4 clicks et ce que ça m’a appris sur le leadership transformationnel 💡

Qu’en pensez-vous ? Êtes-vous d’accord ? 👇

Ce matin, en sirotant mon matcha latte artisanal (support local businesses!!! 💚), j’ai eu une ÉPIPHANIE qui a changé ma vie.

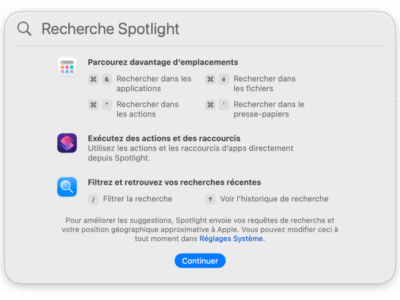

J’étais en train de scroller LinkedIn quand soudain 💥 j’ai réalisé que mes données étaient utilisées pour entraîner l’IA de Microsoft. Cette révélation m’a frappé comme une tonne de briques (métaphore puissante, je sais). Car oui, LinkedIn utilise maintenant nos données par défaut pour entraîner ses modèles d’IA générative.