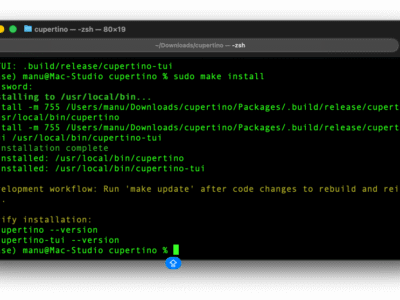

pbnj – Le pastebin minimaliste qui se déploie en 60 secondes

Vous en avez marre des services de partage de code tout pourris qui vous demandent de vous créer un compte, ou de lier votre GitHub, et qui ensuite vous bombarde de bannières pubs ?

Hé bien y’a une alternative plutôt cool qui va vous plaire.

Ça s’appelle

pbnj

(oui, comme le sandwich au beurre de cacahuète – Peanut Butter aNd Jelly), et c’est un pastebin auto-hébergé qui vous permet de partager du code en tout simplicité. Pas de prise de chou avec de la gestion de users ou ce genre de choses… Vous y balancez du code et vous récupérez une URL à envoyer à vos amis.