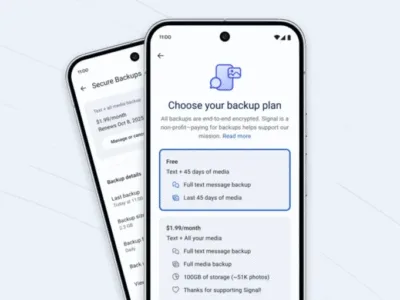

Signal propose enfin des sauvegardes chiffrées sur iOS

Une grosse lacune de Signal sur iPhone c’est qu’il était impossible de sauvegarder proprement son historique de messages. Par exemple, si vous changiez de téléphone ou si vous deviez réinstaller l’app, pouf, tout disparaissait.

Hé bien maintenant c’est terminé puisqu’ils viennent

de lancer les Secure Backups sur iOS

avec la version 7.86.

Techniquement, rien de magique, c’est simplement une sauvegarde chiffrée de bout en bout de tous vos messages et médias, protégée par une clé de récupération de 64 caractères générée localement. Et comme cette clé n’est jamais partagée avec les serveurs de Signal, cela veut dire que personne (même pas Signal) ne peut lire ou restaurer vos données sans elle. Les fichiers médias sont même chiffrés deux fois et modifiés pour masquer leur taille. Bref, du costaud niveau sécu.