Catégorie : espionnage

Ajout automatique par WPeMatico

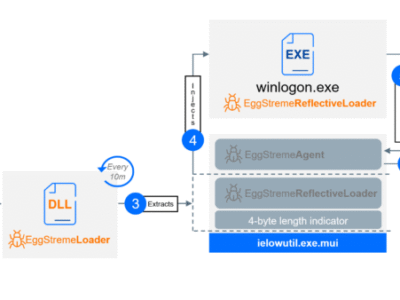

EggStreme – Quand la Chine planque ses malwares directement dans la mémoire vive

Vous savez où se cache votre dossier %APPDATA% ? Parce qu’il semblerait que les équipes de

Bitdefender aient mis au jour

une petite pépite chinoise baptisée EggStreme (jeu de mots !!!) qui s’y terre et qui n’a rien de très comestible !

Tout commence aux Philippines, où une entreprise militaire se retrouve dans la ligne de mire de ce malware, ce qui vu l’ambiance tendue qui règne actuellement en mer de Chine méridionale, n’est probablement pas un pur hasard. Les chercheurs ont en effet mis la main sur un framework d’espionnage si élaboré qu’il ne laisse quasiment aucune trace sur le disque dur car tout se déroule dans la RAM.

Les États-Unis planquent des trackers GPS dans les puces IA pour coincer les contrebandiers

Imaginez un instant que soyez contrebandier de puces électroniques… Vous venez de recevoir un serveur Dell flambant neuf bourré de puces Nvidia H100 que vous comptez évidemment revendre à prix d’or sur le marché chinois.

Alors vous ouvrez le carton, pour inspecter minutieusement chaque recoin du paquet et là, Ô surprise, vous trouvez un petit boîtier de la taille d’un smartphone bien caché dans l’emballage. Félicitations !! Vous venez de vous faire griller par l’Oncle Sam !

Quand votre téléphone vibre, les radars écoutent – La nouvelle menace mmWave

Vous pensiez sérieusement que vos conversations téléphoniques étaient privées tant qu’on n’était pas sur écoute. Et bien, j’ai pas une très bonne nouvelle pour vous… Voilà que des chercheurs de Penn State ont prouvé qu’un simple radar pouvait transformer les vibrations microscopiques de votre téléphone en transcription de vos appels. Y’a pas besoin de pirater quoi que ce soit, juste de pointer un capteur dans votre direction.

Le principe c’est que quand vous téléphonez, l’écouteur de votre smartphone produit des vibrations de seulement 7 micromètres. C’est tellement infime qu’on ne peut même pas le percevoir en tenant le téléphone. Pourtant, ces vibrations se propagent dans tout le châssis de l’appareil et créent ainsi une signature unique pour chaque son émis. Selon l’équipe de recherche, leur système mmWave-Whisper utilise un radar fonctionnant entre 77 et 81 GHz capable de capter ces mouvements invisibles et de les convertir en audio exploitable.

Kimsuky, l’espion qui s’est fait pwn – 9GB de secrets d’État balancés sur Internet

alse

Cet article fait partie de ma série de l’été spécial hackers. Bonne lecture !

Vous savez ce qui est encore plus embarrassant que de se faire pirater quand on est une multinationale ? Se faire pirater quand on est soi-même un pirate travaillant pour un État. Et c’est exactement ce qui vient d’arriver à un mystérieux opérateur APT (Advanced Persistent Threat) dont 9GB de données ont été divulguées par deux hackers se faisant appeler Saber et cyb0rg. L’arroseur arrosé dans toute sa splendeur !